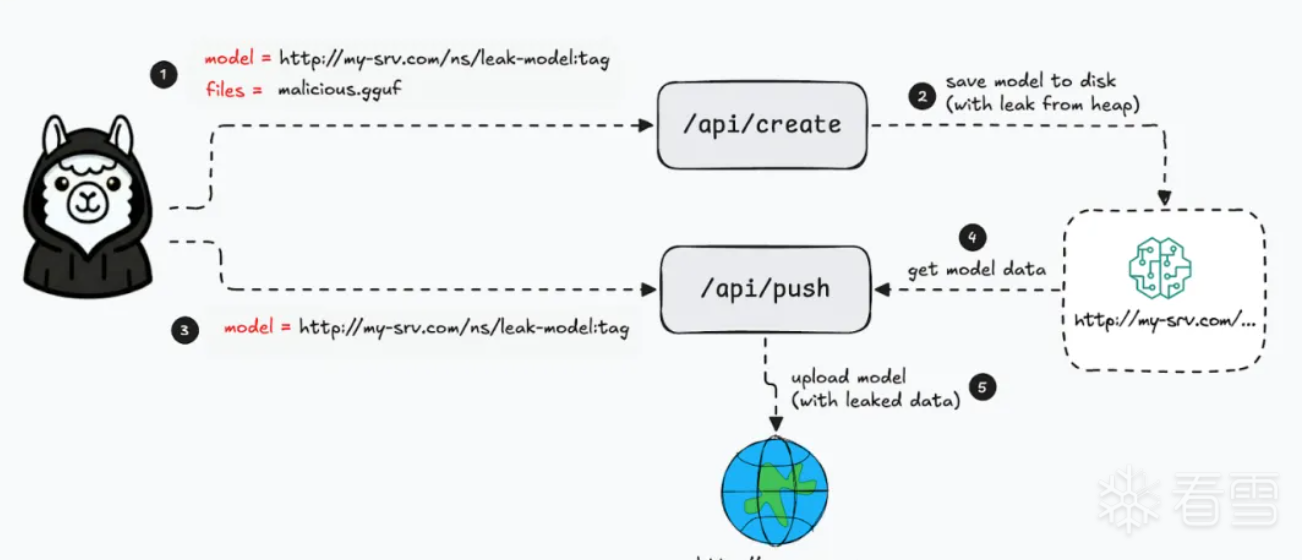

安全资讯-Ollama惊曝高危漏洞:远程即可窃取全部进程内存,Windows版后门风险更高

推荐 原创更多【安全资讯-Ollama惊曝高危漏洞:远程即可窃取全部进程内存,Windows版后门风险更高】相关视频教程:www.yxfzedu.com

相关文章推荐

- hadoop-搭建完全分布式Hadoop - 其他

- 容器-【问题记录】docker pull 镜像的时候 devel 版本和无 devel 版本的差别 - 其他

- spring-spring cloud之服务熔断 - 其他

- 编程技术-理解 JMeter 聚合报告(Aggregate Report) - 其他

- 编程技术-使用vscode的ssh进行远程主机连接 - 其他

- 编程技术-docker部署Prometheus+Cadvisor+Grafana实现服务器监控 - 其他

- 编程技术-虹科示波器 | 汽车免拆检修 | 2021款广汽丰田威兰达PHEV车发动机故障灯异常点亮 - 其他

- 编程技术-Pandas教程(非常详细)(第六部分) - 其他

- 编程技术-没有设计经验的新手如何制作一本电子画册? - 其他

- 编程技术-根据关键词搜索阿里巴巴商品数据列表接口|阿里巴巴商品列表数据接口|阿里巴巴商品API接口|阿里巴巴API接口 - 其他

- 编程技术-JimuReport积木报表 v1.6.5 版本发布—免费报表工具 - 其他

- 编程技术-【Proteus仿真】【Arduino单片机】DHT11温湿度 - 其他

- 编程技术-Linux 下 JDK 安装(tar.gz版) - jdk8 - 其他

- 编程技术-前端开发好用的vscode插件 - 其他

- 编程技术-jQuery - AJAX get() 和 post() 方法 - 其他

- 编程技术-【Java 进阶篇】JQuery 案例:全选全不选,为选择添彩 - 其他

- java-java表白代码 - 其他

- 编辑器-Linux编辑器:vim的简单介绍及使用 - 其他

- 编辑器-将 ONLYOFFICE 文档编辑器与 С# 群件平台集成 - 其他

- 媒体-行业洞察:分布式云如何助力媒体与娱乐业实现创新与增长? - 其他

记录自己的技术轨迹

文章规则:

1):文章标题请尽量与文章内容相符

2):严禁色情、血腥、暴力

3):严禁发布任何形式的广告贴

4):严禁发表关于中国的政治类话题

5):严格遵守中国互联网法律法规

6):有侵权,疑问可发邮件至service@yxfzedu.com

近期原创 更多

- 编程技术-复杂度分析

- 编程技术-ReentrantLock通过Condition实现锁对象的监视器功能

- 编程技术-如何在3DMax中使用超过16个材质ID通道?

- 安全-OpenAtom OpenHarmony三方库创建发布及安全隐私检测

- elasticsearch-Elasticsearch docker-compose 使用 Logstash 从 JSON 文件中预加载数据

- 编程技术-C++模板

- python-7 切片及应用

- 人工智能-写在 Chappyz 即将上所之前:基于 AI 技术对 Web3 营销的重新定义

- 爬虫-R语言爬虫程序自动爬取图片并下载

- c#-C# Onnx LSTR 基于Transformer的端到端实时车道线检测